Roger Souza

Vulnerabilidades em Smartphones

Vamos falar um pouco sobre esseitem que todos carregamos para todos os lugares, o smarthone, ou telefonescelulares. A partir desta primeira coluna vamos trazer esse, e outros,conteúdos para que possamos entender um pouco sobre cyberseguranca, e como issopode afetar a vida de todos. Vamos ao primeiro capítulo desta jornada.

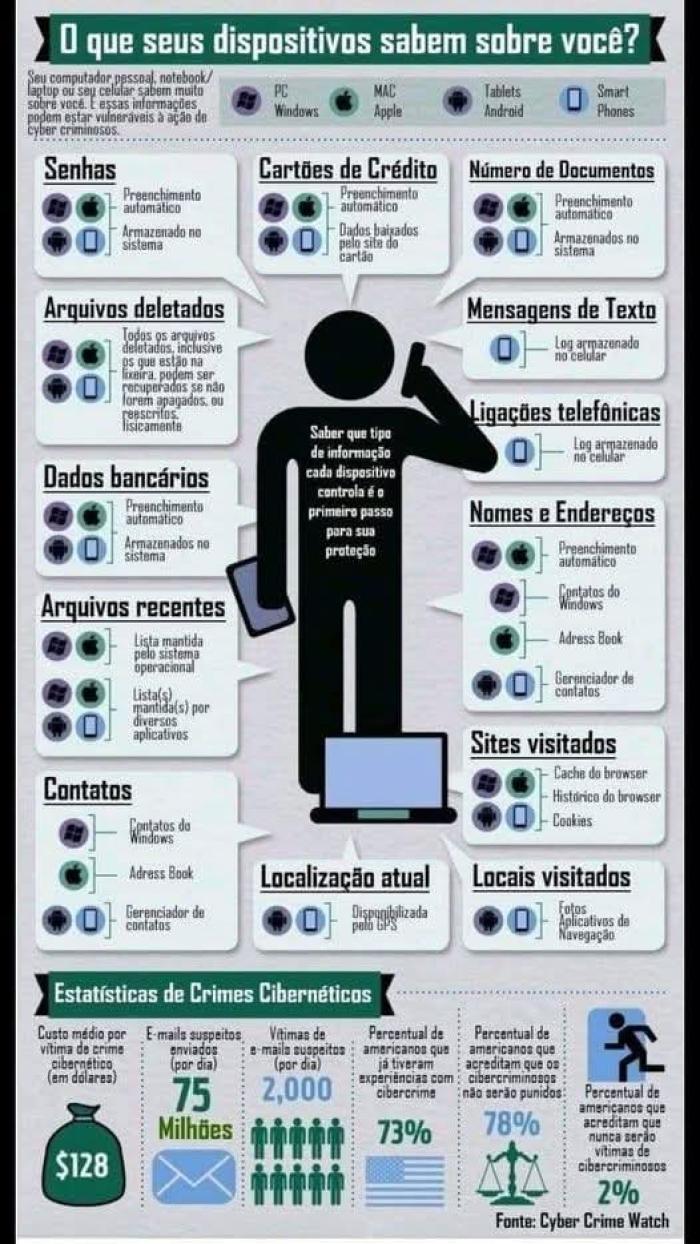

Vivemos em uma era em que osmartphone não é apenas um dispositivo de comunicação, mas sim uma verdadeiraextensão da identidade digital de cada indivíduo. Guardamos nesses aparelhos nossasconversas pessoais e profissionais, documentos, fotografias, acessos bancários,redes sociais, e até mesmo registros de saúde. Em outras palavras, umsmartphone hoje concentra praticamente toda a vida digital de uma pessoa.

Com essa centralização, surge umrisco proporcional: a exploração de vulnerabilidades por cibercriminosos,empresas mal-intencionadas ou até mesmo agentes estatais. O desafio dasegurança digital nos smartphones é, portanto, um tema estratégico, queultrapassa os limites do usuário individual e atinge dimensões sociais,jurídicas e econômicas.

Capítulo 1 – Panorama da Segurança em Smartphones

Desde os primeiros celularesanalógicos até os atuais smartphones com inteligência artificial embarcada, osalto tecnológico foi imenso. A popularização de sistemas operacionais móveiscomo Android (2008) e iOS (2007) permitiu que os dispositivos se tornassemplataformas completas de processamento e comunicação.Essa evolução trouxebenefícios, mas também abriu espaço para ataques antes inexistentes, comomalwares móveis, ransomware adaptado, keyloggers e espionagem de aplicativos.

Hoje, osmartphone concentra:

● Dadosbancários e aplicações financeiras.

● Contasde e-mail e redes sociais.

● Acessoa sistemas corporativos (trabalho remoto)

● Arquivospessoais e profissionais.

● Registrosbiométricos e de saúde.

Essa centralização o transforma em alvo prioritáriopara criminosos digitais.

Principais ameaças do ecossistema mobile

Malware e spyware.

Roubo de credenciais.

Ataques via redes públicas Wi-Fi.

Engenharia social (phishing, smishing).

Vulnerabilidades emaplicativos de terceiros.

Em breveo Capitulo 2

COMENTÁRIOS